Ancaman-ancaman Terhadap Jaringan Komputer Kebutuhan untuk

advertisement

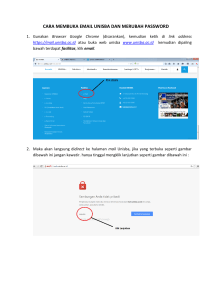

Ancaman-ancaman Terhadap Jaringan Komputer Kebutuhan untuk mendapatkan informasi melalui internet semakin tinggi. Namun, masih banyak pengguna komputer yang belum menyadari akan pentingnya keamanan jaringan komputer dan internet. Mereka baru sadar setelah data menjadi hilang, terkena virus, spyware, spam bahkan sampai komputer menjadi rusak dan tidak bisa digunakan lagi. Saat ini berbagai serangan terhadap jaringan komputer dan internet semakin banyak dan berkembang. Serangan tidak hanya terhadap invidivu tertentu. Ada serangan yang sengaja dilakukan oleh seseorang atau kelompok tertentu terhadap suatu perusahaan/lembaga untuk kepentingan pribadi mereka. Masih lemahnya sistem suatu perusahaan membuat mereka semakin berkembang dalam membuat teknik seranganserangan baru. Agar Anda semakin paham berbagai bentuk serangan terhadap jaringan komputer, berikut ini akan saya deskripsikan. Harapannya adalah agar Anda semakin sadar bahwa keamanan jaringan komputer mer. Meskipun lebih dari 50 % celah keamanan berasal dari dalam, namun tidak ada salahnya bagi kita untuk mengetahui bentuk-bentuk serangan yang berasal dari luar. Data-data tersebut diambil dari berbagai sumber di internet. 1. Botnet Deskripsi: - Terdiri dari dua kata, yaitu BOT (program yang otomatis) dan Net (networking). Jadi botnet merupakan program yang secara otomatis, bekerja dalam network tertentu yang bertujuan untuk mendapatkan “sesuatu” secara brutal, karena semua komputer yang terhubung dalam jaringan akan diserang semuanya secara otomatis. - Contoh: conficker.vmx. Botnet ini sulit sekali dihilangkan, karena mempunyai fitur autoupdate ke server yang ditunjuk, sehingga conficker ini sulit dilacak dan dihilangkan. 2. Memaksa masuk (Brute Force) dan kamus password (Dictionary) Deskripsi: - Menyerang database atau menyerang login prompt yang sedang aktif. - Brute Force: upaya menemukan password dari account user dengan cara sistematis, mencoba berbagai kombinasi angka, huruf dan simbol. - Dictionary: upaya menemukan password dengan mencoba berbagai kemungkinan password yang dipakai user dengan kamus password yang sudah didefinisikan sebelumnya. Cara mengatasi: - Aturan pembuatan password yang kuat, misalnya tidak boleh menggunakan tanggal lahir, nama, password dengan kombinasi huruf dana angka 3. Denial of Service (DoS) Deskripsi: - Membuat layanan jaringan jadi mampet. - Bentuk: mengirim paket data yang besar terhadap suatu server dan memanfaatkan celah yang rentan dari sistem operasi, layanan-2 atau aplikasi-2. - Akibat serangan: sitem crash atau pemakaian CPU 100 %. - Jenis-jenis DoS: Distributed Denial of Service (DSoS), Distributed Reflective Denial of Service (DRDoS). 1 - Contoh akibat serangan: layanan pemesanan selalu gagal atau username tidak bisa login, daftar barang tidak bisa muncul atau sudah dicetak. 4. Identity Tteft Deskripsi: - Pencurian informasi tentang identitas kita yang dilakukan melalui komputer offline, jaringan LAN, internet maupun melalui transaksitransaksi dalam kehidupan sehari-hari. 5. Smurf Attack Deskripsi: - Membanjiri komputer client dengan sampah. - Mengirimkan broadcast kepada segmen jaringan sehingga semua node dalam jaringan akan menerima paket broadcast. - Ada yang menggolongkan sebagai DoS. 6. Ping of Death Deskripsi: - Menggunakan tool khusus dengan mengirimkan paket ping oversized yang banyak sekali kepada korbannya. - Akibatnya: sistem crash, freeze atau reboot. - Ada yang menggolongkan sebagai DoS. 7. Stream Attack Deskripsi: - Mengirim jumlah paket besar menuju port pada sistem korban menggunakan sumber nomor yang random. - Ada yang menggolongkan sebagai DoS. 8. Spoofing Deskripsi: - Seni untuk menjelma menjadi sesuatu yang lain. - IP address atau node source yang asli diganti IP address atau node source yang lain. - Contoh: pemalsuan web Paypal 9. Serangan Pembajakan (Man in the Middle) Deskripsi: - Mengkomposisikan dua titik link komunikasi dengan jalan: menyusup antara dua party dan para penyerang memposisikan dirinya dalam garis komunikasi dimana dia bertindak sebagai proxy atau mekanisme store and forward. - Akibat: para penyerang bisa menangkap logon credensial atau data sensitive ataupun mampu mengubah isi pesan dari kedua titik komunikasi. 10. Spamming Deskripsi: - Spam merupakan email/newsgroup/pesan diskusi forum yang tak diundang. - Berupa iklan dari vendor atau bisa berisi kuda Trojan. - Biasanya datang bertubi-tubi tanpa diminta dan sering kali tidak dikehendaki oleh penerimanya. 2 - Mirip dengan DoS. Cara kerja: pembuat spam akan membuat mailing list dari alamat-alamat email yang ditemukan dari situs-situs terkenal seperti Facebook, Multiply, Friendster dll. Setelah itu file-file akan disebarkan melalui email-email tersebut. 11. Sniffer (Snooping Attact) Deskripsi: - Kegiatan user perusak yang ingin mendapatkan informasi atau traffic melalui jaringan. - Merupakan program penangkap paket data yang bisa di duplikasikan isi paket yang melalui media jaringan ke dalam file. - Fokus untuk mendapatkan logon credensial, kunci rahasia, password dan lainnya. - Contoh: menyadap suatu pengiriman program saat memasukkan password dengan tujuan mendapatkan password pengguna atau menduplikasikan program yang dikirimi program. 12. Crackers Deskripsi: - User yang ingin merusak sistem. - Akibat: kegiatan pencurian data/ide, disable system, kompromi keamanan, opini negative public, kehilangan pasar saham, mengurangi keuntungan, kehilangan produktivitas. - Contoh: seorang pencopy software seperti microsoft. - Keahlian minimal cracker: bisa membuat program C, C++, atau Perl, memiliki pengetahuan TCP/IP, menguasai sistem operasi UNIX atau VMS, suka mengkoleksi software dan hardware lama. 13. Hacker Deskripsi: - Seseorang atau beberapa orang yang ahli dan mengetahui seluk beluk komputer, baik, software, hardware, keamanan atau jaringannya. Sesungguhnya tidak semua hacker melakukan kejahatan, ada hacker yang berfungsi sebagai peneliti dan pengembang dengan cara menelusuri lubang-lubang keamanan sebuah software atau jaringan komputer. 14. Back Door Deskripsi: - Serangan dengan sengaja membuka suatu “pintu belakang” bagi pengunjung tertentu, tanpa disadari oleh orang yang menginstall software. - Contoh: E-bay untuk mengizinkan pengembang tersebut memperoleh informasi mengenai transaksi yang terjadi antara pembeli dan penjual, termasuk kartu kredit. 15. Social Engineering Deskripsi: - Bentuk serangan yang memanfaatkan sisi kelemahan manusia, misalnya dengan merekayasa perasaan user sehingga user bersedia mengirim informasi kepada hacker untuk selanjutnya digunakan untuk merusak sistem. - Misalnya: email yang meminta target untuk membuak attachment yang disisipi worm/trojan horse untuk merusak jaringan. 3 16. DNS Poisoning Deskripsi: - Usaha merubah atau merusak isi DNS sehingga semua akses yang memakai DNS akan disalurkan ke alamat yang salah atau alamat yang dituju tidak bisa diakses. - User melakukan login ada rekening internetnya. Karena sudah dialihkan, maka ia mengakses ke suatu situs palsu yang serupa dan telah dipersiapkan oleh hacker. 17. Phising Mail Deskripsi: - Email yang seolah-olah dikirim dari bank tempat kita menyimpan uang, dari situs tempat kita membeli barang secara online. Bila kita log ini ke dalam situs gadungan tersebut maka situs itu akan mencuri username dan password yang akan merugikan kita. - Berasal dari bahasa Inggris yang berari pengelabuhan. Phishing berupa webpage yang alamatnya mirip dengan web aslinya. Misalnya: www.klikbca.com diubah menjadi www.clickbca.com atau www.klikkbca.com. Jika dilihat ketiganya memiliki pelafalan yang sama, tetapi tujuannya berbeda. Klik BCA bertujuan untuk mengakses suatu alamat bank swasta di Indonesia, tetapi click BCA bertujuan ke suatu komputer dimana pemiliknya mengetahui username dan password Anda jika Anda memasuki web tersebut. 18. Adware Deskripsi: - Kependekan dari advertising software, yaitu sebuah program untuk mengiklankan sesuatu yang dapat secara otomatis tampil dalam web browser atau pop up. - Adware bisa terdownload tanpa sengaja bila kita tidak teliti saat mengeklik iklan yang tampil dalam sebuah pop-up. - Ada yang menyamakan dengan spyware. 19. Virus dan Worm Deskripsi: - Program komputer aktif yang tersembunyi dan membahayakan, karena bersifatt merusak sistem komputer. Virus dapat menginfeksi program komputer lain atau file data serta dapat terdistribusi ke komputer lain dengan membonceng pendistribusian file/program lain. 20. Spyware Deskripsi: - Merupakan program komputer yang biasanya tanpa sengaja terinstall untuk melakukan perusakan, penyalinan dan/atau pengintipan aktifitas sebuah komputer, sehingga segala aktifitas saat menggunakan komputer dapat dipantau, dicopy dari tempat lain. Spyware biasanya terinstall karena ketidaktelitian pengguna komputer saat menegklik suatu pop-up atau browsing internet 21. Remote Attack Deskripsi: - Segala bentuk serangan terhadap suatu sistem dimana penyerangannya tidak memiliki kendali terhadap mesin tersebut karena dilakukan dari jarak jaruh di luar sistem jaringan atau media transmisi. 4 22. Hole Deskripsi: - Kondisi dari software atau hardware yang bisa diakses oleh pemakai yang memiliki otoritas atau meningkatnya tingkat pengaksesan tanpa melalui proses otoritasi. 23. Phreaking Deskripsi: - Perilaku menjadikan pengamanan telepon melemah. 24. Wireless Attack Deskripsi: - Biasanya berbentuk pencurian bandwidth 25. HTTPD Attack Deskripsi: - Memanfaatkan kerawanan webserver, misalnya: buffer, overflows, httpd bypasses, cross scripting, web code vulnerabilities, URL floods. - Contoh: melalui cross XSS seorang attacker bisa mengeksploitasi pertukaran cookies antara browser dan webserver. Fasilitas ini dapat mengaktifkan script untuk merubah tampilan web dll. Script ini bisa menjalankan malware, membca informasi penting dan mengexpose data sensitive seperti nomor credit card dan password. 26. Pencurian Cookie Deskripsi: - Cookie adalah kumpulan data yang dikirimkan oleh server atau admin sebuah website kepada webbrowser yang digunakan. Kemudian web browser akan mengembalikan lagi data tersebut untuk mengakses website tanpa ada perubahan sedikitpun. - Kenapa berbahaya ? Untuk mengakses sbuah situ dibutuhkan transfer cookie dari user ke server dan sebaliknya, sebagai proses authentifikasi dan enkripsi data sekaligus konfirmasi identitas user. Sehingga jika cookie dicuri, maka pencuri dapat menggunakan cookie tersebut untuk mengakses situs ilegal maupun memalsukan identitasnya. - Pencurian cookie dapat menggunakan script. 5