keamanan sistem operasi

advertisement

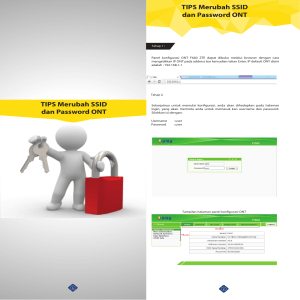

KEAMANAN SISTEM INFORMASI KELOMPOK 8 Lulu Luthfi Khoiriah Lathifatun Munawaroh Ridlo Alfi Isnandar Lia Murniati Ardi Yusuf Mengapa sistem rentan? • Akses jaringan Data yang di simpan secara digital lebih rentan terhadap ancaman daripada data yang disimpan secara manual. Seperti di file-kertas, dll. • Masalah hardware (kerusakan, kesalahan konfigurasi, kerusakan dari penyalahgunaan atau kejahatan) • Masalah Software (pemrograman kesalahan, kesalahan instalasi, perubahan tidak sah) Mengapa sistem rentan? • Desentralisasi server sehingga lebih banyak sistem yang harus ditangani dan membutuhkan lebih banyak operator dan administrator yang handal. Padahal mencari operator dan administrator yang handal adalah sangat sulit • Semakin banyak perusahaan yang menghubungkan sistem informasinya dengan jaringan komputer yang global seperti Internet. Potensi sistem informasi yang dapat dijebol menjadi lebih besar. Malware (perangkat lunak berbahaya) • Virus Program perangkat lunak nakal yang menempel ikut serta dalam file program atau data perangkat lunak lain untuk dijalankan • Worms Program komputer independen yang menyalin diri dari satu komputer ke komputer lain melalui jaringan. Malware (perangkat lunak berbahaya) • Kuda Troya Program perangkat lunak yang muncul untuk menjadi jinak tapi kemudian melakukan sesuatu yang lain dari yang diharapkan. • Spyware Program kecil yang menginstal sendiri secara diam-diam pada komputer untuk memantau aktivitas pengguna Web. Hacker dan kejahatan komputer • Identity theft Pencurian informasi pribadi (id jaminan sosial, nomor pengemudi lisensi atau kartu kredit) untuk meniru orang lain • Phishing Setting up situs Web palsu atau mengirim pesan email yang terlihat seperti perusahaan yang sah untuk meminta pengguna data pribadi rahasia • Evil Twins Jaringan nirkabel yang berpura-pura menawarkan koneksi Wi-Fi yang dapat dipercaya untuk Internet Hacker dan kejahatan komputer • Pharming Mengarahkan ulang pengguna ke halaman Web palsu, bahkan ketika individu menulis dengan benar alamat halaman Web ke browser-nya • Click Fraud Terjadi ketika individu atau program komputer secara curang mengeklik iklan online tanpa mengetahui tentang pengiklan atau melakukan pembelian Ancaman (Threats) Ancaman adalah aksi yang terjadi baik dari dalam sistem maupun dari luar sistem yang dapat mengganggu keseimbangan sistem informasi. • Ancaman Alam, seperti : petir, banjir, badai, gempa, dll. • Ancaman Manusia, seperti : cracker, cybercrime • Ancaman Lingkungan, seperti : penurunan/penaikan tegangan listrik secara tiba-tiba, kebocoran saat hujan, dll. PENGENDALIAN KEAMANAN SISTEM INFORMASI a) Kontrol Administratif b) Kontrol Operasi c) Proteksi Fisik terhadap Pusat Data e) Kontrol Perangkat Keras f) Kontrol Akses terhadap Sistem computer g) Kontrol terhadap Akses Informasi h) Kontrol terhadap Bencana Teknologi dan alat untuk melindungi sumber daya informasi Firewall: Kombinasi hardware dan software yang mencegah pengguna yang tidak sah dari mengakses jaringan pribadi Sistem deteksi intrusi: Memantau hot spot pada jaringan perusahaan untuk mendeteksi dan menghalangi penyusup Teknologi dan alat untuk melindungi sumber daya informasi Perangkat lunak antivirus dan antispyware: Pemeriksaan komputer untuk kehadiran malware dan sering menghilangkan serta Memerlukan perbaruan terus-menerus Mengamankan jaringan nirkabel Keamanan WEP dapat memberikan beberapa keamanan dengan: Menetapkan nama unik ke jaringan SSID dan tidak Penyiaran SSID Terus-menerus mengubah kunci