Uploaded by

ikhsanganteng1999

Deteksi Pelacakan Kontak untuk COVID-19 Menggunakan WiFi

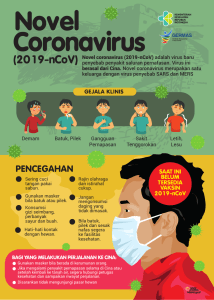

CONTACT TRACING DETECTION UNTUK COVID 19 BERBASIS MOBILE MENGGUNAKAN MEDIA TRANSMISI WIFI Muhammad Ikhsan Jurusan Sistem Komputer, Universitas Sriwijaya Palembang Jl. Masjid Al Ghazali, Bukit Lama, Kec. Ilir Barat. I, Kota Palembang, Sumatera Selatan 30128, Indonesia Email : [email protected] Abstrak Penyakit Coronavirus (COVID 19), di tahun 2020. Adalah sebuah tipe baru dari coronavirus (SARS-Cov-2) yang sudah menyebar, penyakit ini disebut dengan penyakit Coronavirus (COVID 19). Virus ini ditemukan di kota Wuhan, China. Untuk pertama kalinya virus ini sudah menginfeksi sebanyak 90,208 orang dari 2 maret 2020. Angka kematian sudah mencapai 3,087 orang dari 6%, angka pasien yang sembuh 45,726 orang. Virus ini menginfeksi saluran pernapasan manusia dan sangat sensitif terhadap panas, virus ini bisa di cegah dengan cara menyemprotkan cairan disinfektan. Sumber dari dari virus ini berasal dari hewan, terutama kelelawar dan tikus bambu, unta. Indikasi gejala awal dari virus ini adalah demam, batuk dan sesak nafas. Kejadian luar biasa oleh COVID 19 ini bukanlah kejadian yang pertama kalinya. Pada tahun 2002 severe acute respiratory syndrome (SARS) disebabkan oleh SARS-Coronavirus (SARS-CoV) dan penyakit Middle East respiratory syndrome (MERS) tahun 2012 disebabkan oleh MERS-Coronavirus (MERS-CoV) dengan total akumulatif kasus sekitar 10,000. (1000-an kasus MERS dan 8000-an kasus SARS) [1]. Kata kunci : virus, penyakit, wuhan, web, logika, fuzzy, map, monitoring, covid, corona, coronavirus Abstract Coronavirus (COVID 19), in 2020. Is a new type of coronavirus (SARS-Cov-2) that has spread, this disease is called Coronavirus (COVID 19). This virus was found in the city of Wuhan, China. For the first time this virus has infected as many as 90,208 people from 2 March 2020. The death rate has reached 3.087 people from 6%, the number of patients recovering 45,726 people. This virus infects the human respiratory tract and is very sensitive to heat, this virus can be prevented by spraying disinfectant liquid. The source of this virus comes from animals, especially bats and bamboo rats, camels. Early indications of this virus are fever, coughing and shortness of breath. This extraordinary event by COVID 19 is not the first time this has happened. In 2002 severe acute respiratory syndrome (SARS) was caused by SARS-Coronavirus (SARS-CoV) and Middle East respiratory syndrome (MERS) in 2012 caused by MERS-Coronavirus (MERS-CoV) with a total accumulative case of around 10,000. (1,000 MERS cases and 8000 SARS cases) [1]. Keyword : virus, sars, mers, wuhan, web, fuzzy, logic, map, monitoring, covid, corona, coronavirus 1. Pendahuluan Pandemi COVID 19 telah menyebar ke seluruh penjuru dunia. Pada bulan desember 2019, ditemukan sebuah virus disebut dengan (‘Novel Coronavirus 2019-nCoV’) atau (COVID 19). Virus ini ditemukan di kota Wuhan, Provinsi Hubei, China. Dibandingkan pada tahun 2002 – 2003 SARS-CoV dan 2012 – 2014 MERS-CoV, COVID 19 coronavirus menyebar sangat cepat. Sedangkan MERS dibutuhkan 2 bulan atau tidaknya setengah tahun untuk menginfeksi 1000 orang, dan SARS membutuhkan setidaknya 4 bulan, SARS-CoV-2 menyebar hanya 48 hari. Pada 30 Januari 2020, World Health Organization (WHO) mendeklarasikan bahwa wabah coronavirus SARS-CoV-2 yang baru merupakan keadaan darurat kesehatan masyarakat yang menjadi perhatian internasional [2]. Pada negara indoneisa ini sangat susah untuk tetap dikontrol dengan baik pada penyebaran virus ini, karena pemerlakuan aturan lockdown pada setiap negara ditetapkan, walaupun aturan tersebut telah ditetapkan penyebaran COVID 19. Tidak bisa dicegah dengan baik, itulah solusi yang digunakan di beberapa negara adalah tracing contact detection. Di israel, terdapat undang – undang baru yang disahkan untuk memungkikan pemerintah melacak data pada telepon genggam atau smartphone orang – orang yang dicurigai terinfeksi [3]. Pemerintah korea selatan telah membuat sebuah database publik dari beberapa sample pasien yang diketahui dari usia, jenis kelamin, kependudukan, dan rute perjalanan yang telah dilalui, di Taiwan para lembaga medis diberi akses ke riwayat perjalanan pasien dan pihak yang berwenang melakukan pelacakan lokasi telepon dari data pasien yang sedang dikarantina [4]. 20 Maret 2020, negara Singapura telah merilis sebuah aplikasi pelacakan berbasis bluetooth, ketika ada dua pengguna suatu aplikasi dalam jarak yang dekat. Dan salah satu pengguna terdapat salah sample data seperti riwayat perjalan atau rute perjalanan yang jauh maka, aplikasi tersebut akan memberi informasi ke Kementrian Kesehatan untuk melacak pengguna tersebut dan akan melakukan pemanggilan kontak terhadap pengguna. Untuk menentukan tindak lanjut yang sesuai. Solusi diatas mungkin tidak dapat berkerja di beberapa negara lain dengan undang – undang norma sosial yang berbeda, seperti di amerika dari sisi hukum. Mengungkapkan informasi kesehatan seseorang kepada publik merupakan pelanggaran terhadap hak privasi [5]. Pendekatan yang dilakukan Singapura memberikan solusi yang menjanjikan bagi negara yang sudah banyak mengalami kasus terbanyak COVID 19. 2. Media Transmisi 2.1. Wireless Wireless, merupakan salah satu media transmisi yang menggunakan gelombang radio sebagai media transmisinya. Data-data digital yang dikirim melalui wireless akan dimodulasikan ke dalam gelombang elektromagnetik tersebut. Teknologi wireless jarak jauh, sangat berpotensi untuk diterapkan pada daerah pedesaan/pedalaman. Ciri utama dari teknologi jenis ini adalah biaya pembangunannya yang rendah, kemudahan pambangunan, dan kemampuannya untuk menjangkau wilayah geografis yang luas [6]. Media transmisi wireless memiliki keunggulan dan kelemahan, diantaranya sebagai berikut. Adapun keunggulan dari media transmisi wireless : Biaya pemeliharannya murah (hanya mencakup stasiun sel bukan seperti pada jaringan kabel yang mencakup keseluruhan kabel). Infrastrukturnya berdimensi kecil, pembangunannya cepat, mudah dikembangkan (misalnya dengan konsep mikrosel dan teknik frequency reuse). Mudah & murah untuk direlokasi dan mendukung portabelitas. Koneksi Internet akses 24 jam, aksesnya yang cepat, dan bebas pulsa telpon [6]. Sedangkan kelemahan yang terletak pada media transmisi wireless : Biaya peralatan mahal (kelemahan ini dapat dihilangkan dengan mengembangkan dan memproduksi teknologi komponen elektronika sehingga dapat menekan biaya jaringan). Delay yang besar, adanya masalah propagasi radio seperti terhalang, terpantul dan banyak sumber interferensi (kelemahan ini dapat diatasi dengan teknik modulasi, teknik antena diversity, teknik spread spectrum dll). Kapasitas jaringan menghadapi keterbatas spektrum (pita frekuensi tidak dapat diperlebar tetapi dapat dimanfaatkan dengan efisien dengan bantuan bermacam-macam teknik seperti spread spectrum/DS-CDMA) [6]. 2.1.1. WIFI Wi-Fi ditujukan untuk penggunaan perangkat nirkabel dan Jaringan Area Lokal (LAN), namun saat ini lebih banyak digunakan untuk mengakses internet. Hal ini memungkinan seseorang dengan komputer dengan kartu nirkabel (wireless card) atau personal digital assistant (PDA) untuk terhubung dengan internet dengan menggunakan titik akses (atau dikenal dengan hotspot) terdekat [6]. Ada 2 mode akses koneksi Wi-fi, yaitu : Ad-Hoc Mode koneksi ini adalah mode dimana beberapa komputer terhubung secara langsung, atau lebih dikenal dengan istilah Peer-to-Peer. Keuntungannya, lebih murah dan praktis bila yang terkoneksi hanya 2 atau 3 komputer, tanpa harus membeli access point Infrastruktur Menggunakan Access Point yang berfungsi sebagai pengatur lalu lintas data, sehingga memungkinkan banyak Client dapat saling terhubung melalui jaringan (Network) [6]. 3. Cara kerja Conteact Tracing Detection - Pada contact tracing akan bekerja ketika, ada 2 pengguna smartphone yang akan melakukan percakapan secara langsung. Dan 2 pengguna sudah terhubung ke dalam jaringan yang sama. Gambar 3. Melakukan pertukaran informasi secara anonymous Sumber:https://www.theverge.com/2020/4/10/21216484/g oogle-apple-coronavirus-contract-tracing-bluetoothlocation-tracking-data-app Alice Bob - Gambar 1. Langkah awal Contact Tracing Detection COVID 19 Sumber:https://www.theverge.com/2020/4/10/21216484/g oogle-apple-coronavirus-contract-tracing-bluetoothlocation-tracking-data-app - Dari ponsel bob akan mengirim hasil test COVID 19, ke cloud secara broudcast. Hasil test tersebut akan di enkripsi kedalam format tertentu. Salah satu lawan bicara yaitu bob dinyatakan positif COVID 19 dan hasil test sudah diterima yang dikirim dari public health authority. Gambar 4. Mengirim hasil test ke server Sumber:https://www.theverge.com/2020/4/10/21216484/g oogle-apple-coronavirus-contract-tracing-bluetoothlocation-tracking-data-app Gambar 2. Lawan bicara yang sudah terinfeksi COVID 19 Pada ponsel alice akan melakukan pengecekan pada informasi yang dibagikan secara broadcast daris server. Untuk melihat hasil test positif seseorang Sumber:https://www.theverge.com/2020/4/10/21216484/g oogle-apple-coronavirus-contract-tracing-bluetoothlocation-tracking-data-app - Dari ponsel 2 pengguna terebut akan melakukan pertukaran informasi secara anonymous, masing – masing ponsel akan mengirim kode untuk melakukan peng-identifikasi Gambar 5. Melakukan pengecekkan ke database server Sumber:https://www.theverge.com/2020/4/10/21216484/g oogle-apple-coronavirus-contract-tracing-bluetoothlocation-tracking-data-app - Ponsel alice akan menerima notifikasi, yaitu informasi lengkap yang dikemas dalam bentuk URL. Gambar 6. Menerima notifikasi dari server Sumber:https://www.theverge.com/2020/4/10/21216484/g oogle-apple-coronavirus-contract-tracing-bluetoothlocation-tracking-data-app Contract tracing detection masih dipermasalahkan mengenai kemanan dalam komunikasi. Pada komunikasinya yang mengirim informasi ke setiap pengguna yang sedang terhubung dapat terjadinya kebocoran privasi pada data, misalnya dalam Contact Tracing Detection data yang dikirim terdapat beberapa informasi berisi, siapa saja yang melakukan komunikasi, waktu aktifitas pengguna [7]. Untuk mencegah kebocoran data / informasi tersebut sebaiknya digunakan sebuah jaringan campuran dengan menggunakan protokol perutean yang menggunakan proxy, dimana pada masing – masing individual pesan akan dipindahkan terlebih dahulu sebelum masuk ke server yang dituju. yang terkait dengan masing-masing server di jaringan campuran. Karena pesan yang sudah dienkripsi dalam beberapa lapisan, dan masing-masing server hanya dapat melihat lapisan terluar saja, tujuan akhir (kotak surat Alice) hanya diungkapkan ke server terakhir, dan hanya Alice yang dapat membaca konten pesan ( yaitu status infeksi). Untuk mencegah Grace mengetahui identitas yang terkait dengan setiap kotak surat, Alice juga dapat mengakses kotak suratnya melalui jaringan campuran, yang mengubah lalu lintas untuk memisahkan kotak surat dari pemiliknya. Selama salah satu server tidak dilanggar atau dikendalikan oleh musuh, pesan terakhir tidak dapat dihubungkan dengan pengirim tertentu bahkan jika musuh memiliki kontrol penuh atas sisa jaringan. Sistem komunikasi pribadi semacam itu dapat memungkinkan pengguna (Bob) untuk berbagi status infeksi mereka dengan kontak terakhir mereka (Alice) sambil menyembunyikan metadata dari pola kontak mereka dari penyedia layanan. Pada sistem ini pengguna yang menerima token dari orang terdekat dapat menyimpulkan identitas pengirim berdasarkan riwayat perjalanan mereka; yaitu Alice mungkin dapat menyimpulkan siapa yang menjadi dasar Bob pada saat mereka bertukar token, seperti yang dijelaskan diatas dalam kasus di mana database dipublikasikan. Hilangnya privasi dari kontak ini dapat diringankan sebagian dengan memilih metode atau key, sehingga dengan kemungkinan tinggi, Alice tidak dapat sepenuhnya mengidentifikasi Bob. 4. Perbedaan Media Transmisi Bluetooth dan Wifi Bluetooth Bandwidth Low Bluetooth Hardware adaptor on all Requirement the devices connecting with each other Ease of Use Gambar 7. Alur pengiriman informasi untuk mencegah kebocoran data Sumber : Greschbach, Kreitz, and Buchegger 2012) Ketika Bob ingin mengirim pesan yang sudah dienkripsi ke Alice, pertama kali yang dilakukan adalah mengenkripsi pesan itu beberapa kali dengan kunci publik Fairly simple to use. Can be used to connect upto seven devices at a time. It is easy to switch between devices or find and connect to any device Wifi High Wireless adaptors on all the devices of the network, a wireless router and wireless access point It is more complex and requires configuration of hardware and software Primary Devices Range Security Power Consumption Frequency Mobile phones, mouse, keyboards, office and industrial automation devices 10 meters More secure then Wifi as it covers shorter distances and has a level password protection Notebook computers, dekstop computers, servers Low 100 meters Less secure. It has all the risks associated with any other network. If someone accesses one part, the rest can also be accessed High 2.4 Ghz 2.4 Ghz 5. Kesimpulan Pada pengimplementasi ini banyak hal yang harus diperhatikan untuk menentukan pertukaran data yang tepat antara privasi Alice dan Bob dari masing-masing pihak dan pihak berwenang, serta efektivitas Contact Tracing. Cara lain yang mungkin untuk mengurangi masalah ini adalah dengan mengumpulkan pesan untuk Alice di server sebelum membuat hasilnya tersedia baginya. Pesan dienkripsi di menggunakan key public yang berbeda Refensi [1] F. Kedokteran and U. Lampung, “Wellness and healthy magazine,” vol. 2, no. February, pp. 187– 192, 2020. [2] H. Cho, D. Ippolito, and Y. W. Yu, “Contact Tracing Mobile Apps for COVID-19: Privacy Considerations and Related Trade-offs.” [3] B. News, “Israel Enables Emergency Coronavirus.” . [4] M. J. K. and S. Denyer, “A travel log of the times in South Korea: Mapping the movements of coronavirus carriers.” . [5] J. Roberts, “Supreme Court of the United States.” . [6] R. Hartono and A. Purnomo, “Wireless Network 802.11,” D3 Ti Fmipa Uns, pp. 1–23, 2011. [7] B. Greschbach, G. Kreitz, and S. Buchegger, “The Devil is in the Metadata—New Privacy Challenges in Decentralised Online Social Networks,” Mar. 2012, doi: 10.1109/PerComW.2012.6197506. .