computer history

advertisement

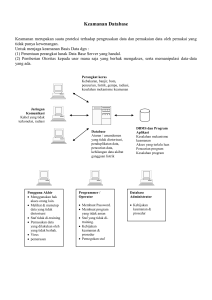

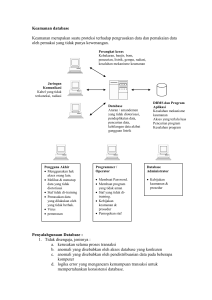

Kemampuan menyediakan informasi dengan cepat dan akurat, merupakan kebutuhan dalam information-based society. Sangat pentingnya informasi hanya boleh diakses oleh orang yang terotorisasi. Adanya trend trade-secret; curi informasi ada nilai ekonomis Keamanan merupakan suatu proteksi terhadap pengrusakan data dan pemakaian data oleh pemakai yang tidak punya kewenangan. Untuk menjaga keamanan Basis Data dgn : ◦ Penentuan perangkat lunak Data Base Server yang handal. ◦ Pemberian Otoritas kepada user mana saja yang berhak mengakses, serta memanipulasi data-data yang ada. Awalnya sebuah komputer disebut PC (Personal Computer), namun seiring dengan perkembangan bidang jaringan komputer, maka sebuah komputer tidak tepat lagi disebut PC, melainkan shared-computer digunakan untuk menyimpan classifiedinformation. Dengan adanya LAN (computer networks) akan mempercepat akses. Basis Data mulai terhubung ke jaringan komputer Membuka potensi lubang keamanan. Security vs kenyamanan (comfortable). Lebih banyak server yang harus ditangani dan butuh lebih banyak SDM yang handal dan tersebar; padahal susah mencari SDM, untuk itu dilakukan desentralisasi server. Keamanan yang bersifat fisik (physical security). Keamanan yang berhubungan dengan orang (personel). Keamanan dari data dan media serta teknik komunikasi. Keamanan dalam operasi. Network security fokus kepada saluran pembawa informasi. Application security fokus kepada aplikasi itu sendiri. Computer security fokus kepada keamanan dari komputer (end system) yang digunakan. Privacy / confidentiality Integrity Authentication Availability Non-repudiation Access control kerahasiaan Security Principles Integritas ketersediaan Kerahasiaan menjamin perlindungan akses informasi Keterpaduan menjamin bahwa informasi tidak dapat diubah Ketersediaan menjamin kesiapa kesiapan akses informasi 11 Kerahasiaan: catatan medis pasien harus tertutup untuk umum Integritas: catatan medis harus benar Ketersediaan: catatan medis pasien dapat diakses saat dibutuhkan untuk pengobatan 12 Privacy / confidentiality Proteksi data bersifat pribadi yang sensitif seperti: ◦ Nama, tempat tanggal lahir, agama, hobby, penyakit yang pernah diderita, status perkawinan ◦ Data pelanggan ◦ Transaksi pada e-commerce Proteksi terhadap serangan sniffer. Informasi tidak berubah tanpa ijin seperti: ◦ Tampered (menimpa data lama) ◦ Altered (perubahan nilai data edited) ◦ Modified (disisipkan, ditambah, dihapus) Proteksi terhadap serangan sniffer. Informasi tidak berubah tanpa ijin seperti: ◦ Tampered (menimpa data lama) ◦ Altered (perubahan nilai data edited) ◦ Modified (disisipkan, ditambah, dihapus) Proteksi terhadap serangan: spoof, virus, trojan horse. Meyakinkan keaslian data, sumber data, orang yang mengakses data, server yang digunakan: ◦ penggunaan digital signature, biometrics. Proteksi terhadap serangan: password palsu. Informasi harus dibutuhkan: dapat ◦ server dibuat hang, down, crash. tersedia ketika Proteksi terhadap serangan: Denial of Service (DoS) attack. Tidak dapat menyangkal (telah melakukan transaksi): ◦ menggunakan digital signature. Proteksi terhadap serangan: deception. Mekanisme untuk melakukan apa: mengatur siapa ◦ biasanya menggunakan password. ◦ adanya kelas / klasifikasi privillege user. Proteksi terhadap serangan: intruder. boleh Interruption: penghentian sebuah proses yang sedang berjalan. Interception: menyela sebuah proses yang sedang berjalan. Modification: mengubah data tanpa ijin dari pihak otoritas. Fabrication: perusakan secara mendasar pada sistem utama. Keamanan merupakan suatu proteksi terhadap pengrusakan data dan pemakaian data oleh user yang tidak memiliki otoritas. Untuk menjaga keamanan Basis Data dibutuhkan: ◦ Penentuan perangkat lunak Basis Data Server yang handal. ◦ Pemberian otoritas kepada user mana saja yang berhak mengakses, serta memanipulasi datadata yang ada. • Tidak disengaja, misalnya sebagai berikut: • Disengaja oleh pihak yang tidak ada otoritas, seperti misalnya: • kerusakan selama proses transaksi • keadaan yang disebabkan oleh akses database yang tidak konkuren • keadaan yang disebabkan oleh pendistribusian data pada beberapa komputer • logika error yang mengancam kemampuan transaksi untuk mempertahankan konsistensi database. • Pengambilan data / pembacaan data • Pengubahan data • Penghapusan data Physical lokasi-lokasi dimana terdapat sistem komputer haruslah aman secara fisik terhadap serangan destroyer. User wewenang user harus dilakukan dengan berhati-hati untuk mengurangi kemungkinan adanya manipulasi oleh user lain yang otoritas. Sistem Operasi kelemahan entitas ini memungkinkan pengaksesan data oleh user tak berwenang, karena hampir seluruh jaringan sistem basis data berjalan secara on-line. Sistem Basisdata Pengaturan hak pengguna yang baik. ENKRIPSI In-Secure Eksternal Network ENKRIPSI Remote Client Server DBMS FIREWALL Otorisasi Dan Akses Local Client Secure Internal Network (Intranet) Database Menggunakan pendekatan berlapis: ◦ ◦ Meningkatkan deteksi resiko serangan Mengurangi kesempatan berhasilnya penyerangan Data Aplikasi Host Jaringan internal Perimeter Kemanan fisik Kebijakan, Prosedur, & Kepedulian enkripsi Pembakuan aplikasi, antivirus Pembakuan OS, pengelolaan jalur, autentikasi IPSec, NIDS Firewalls, VPN quarantine pengawasan, kunci, penandaan peralatan Pembelajaran user 25 Pemberian wewenang atau hak istimewa (privilege) untuk mengakses sistem basis data. Kendali otorisasi (=kontrol akses) dapat dibangun pada perangkat lunak dengan 2 fungsi : ◦ Mengendalikan sistem atau obyek yang dapat diakses ◦ Mengendalikan bagaimana user menggunakannya Sistem administrasi yang bertanggungjawab untuk memberikan hak akses dengan membuat user account. Merupakan metode pembatasan bagi user untuk mendapatkan model basis data yang sesuai dengan kebutuhan pengguna. Metode ini dapat menyembunyikan data yang tidak digunakan atau tidak perlu dilihat oleh user. Relasi user diperbolehkan atau tidak diperbolehkan mengakses langsung suatu relasi. View user diperbolehkan atau tidak diperbolehkan mengakses data yang terapat pada view. Read Authorization user diperbolehkan membaca data, tetapi tidak dapat memodifikasi. Insert Authorizationuser diperbolehkan menambah data baru, tetapi tidak dapat memodifikasi data yang sudah ada. Update Authorization user diperbolehkan memodifikasi data, tetapi tidak dapat menghapus data. Delete Authorization user diperbolehkan menghapus data. Index Authorization user diperbolehkan membuat dan menghapus index data. Resource Authorization user diperbolehkan membuat relasi-relasi baru. Alteration Authorization user diperbolehkan menambah/menghapus atribut suatu relasi. Drop Authorization user diperbolehkan menghapus relasi yang sudah ada. GRANT : memberikan wewenang kepada pemakai Syntax : GRANT <priviledge list> ON <nama relasi/view> TO <pemakai> GRANT SELECT ON S TO BUDI Contoh : GRANT SELECT,UPDATE (STATUS,KOTA) ON S TO ALI,BUDI REVOKE : mencabut wewenang yang dimiliki oleh pemakai Syntax : REVOKE <priviledge list> ON <nama relasi/view> FROM <pemakai> Contoh : REVOKE SELECT ON S FROM BUDI REVOKE SELECT,UPDATE (STATUS,KOTA) ON S FROM ALI,BUDI Priviledge list : READ, INSERT, DROP, DELETE, INDEX, ALTERATION, RESOURCE Back-up : proses secara periodik untuk mebuat duplikat dari basisdata dan melakukan logging file (atau program) ke media penyimpanan eksternal. Recovery : merupakan upaya uantuk mengembalikan basis data ke keadaaan yang dianggap benar setelah terjadinya suatu kegagalan